C’est un véritable marathon du hack bien tempéré auquel Damien Cauquil s’est livré : offrir, en moins de 15 minutes, une méthodologie claire dans le domaine de l’analyse forensique et de la rétroingénierie des équipements IoT. Quels outils, quelle approche systématique, quelles astuces récurrentes…

Côté outils, Cauquil milite en faveur d’un échange permanent entre chercheurs, échange facilité par les informations et alertes diffusées par le Cert-Ubik (Digital Security) et par le partage d’outils tels que ceux disponibles sur la plateforme Github mise en place par l’équipe.

Certaines approches semblent simples. A commencer par les fameuses questions « comment s’ouvre le boîtier » et « il est ou, le Jtag ? »… lorsque celui-ci existe et n’a pas été supprimé dans les chaines d’assemblage de l’objet à analyser. Mais il faut bien admettre que le hacking dans le domaine de l’IoT est avant tout une question de culture et de pluridisciplinarité, associant mécanique, matière mole et électronique. Et l’orateur de donner en exemple un cadenas Bluetooth à clef de déblocage unique, clef bien entendu oubliée. Et à l’intérieur de ce cadenas, ouvert à l’aide d’un petit tournevis, le chercheur ne trouve qu’un circuit intégré dépourvu de système d’exploitation, de mémoire flash externe ou de tout autre point d’entrée exploitable… mais après avoir soudé quatre fils sur une entrée sérielle et acheté un outil de programmation spécifique, le reverser sachant reverser accède au journal des événements stockant l’historique des opérations passées associé à quelques indices secondaires. Qu’importent les détails (le cadenas en question étant commandé par un simple servomoteur, la question du « reverse » était plus académique que pratique). Ce qui importait, explique Damien Cauquil, était de pouvoir considérer l’ensemble des éléments, aussi bien électroniques que logiques (sans oublier le coup de tournevis intrusif), et de mettre au point une méthodologie utile pouvant être étendue à des cas plus complexes.

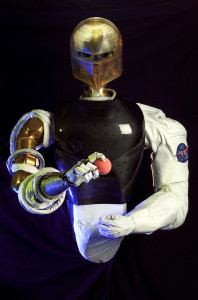

Le hacker IoT serait donc une sorte de Dirk Gently, le détective holistique. Ce que semble confirmer Deral Heiland (Rapid7) lorsqu’il explique comment il parvient à contrôler les mouvements d’un robot de téléprésence, d’en fausser les données de géolocalisation et extraire de sa mémoire la longue liste des utilisateurs passés. Les axes d’attaque ? Des jetons statiques « codés en dur », une variable dans une url, et pis encore, une prise de contrôle à distance via bluetooth de l’ensemble bloc moteur (chargé du déplacement du robot) et système de positionnement (gps). L’exploitation de cet IoT un peu particulier remonte au mois de janvier et n’a nécessité, pour les attaques de premier niveau, que d’un téléphone portable.

Faut-il savoir souder pour hacker de l’IoT ? Sans l’ombre d’un doute. Et ne pas avoir peur de jouer avec des passifs en 0402 et des circuits au pas de 0.5 mil. Les recherches sécurité, dans ce domaine, se situent à la confluence de l’informatique et de la microélectronique. Et très souvent, l’intégrateur néglige, par ignorance, bon nombre de règles purement informatiques (les recommandations Owasp de l’IoT en quelques sortes), tandis que le développeur fait tout son possible pour se désintéresser du « cambouis » matériel. Forcément, cette absence d’échange est propice à la création de failles interstitielles. Sans un véritable échange entre ces deux cultures par trop dissemblables, toute tentative de sécurisation des objets vendus demeurera lettre morte. Et une fois ces cultures assimilées, sans approche méthodologique précise, toute tentative de hack relèvera du jeu de hasard et de l’inefficacité.

2 commentaires